Task

- What Nmap scanning switch employs the use of default scripts during a scan?

- -sC 근데, 서버 로그에 흔적이 남으니 조심해야함.

- What service version is found to be running on port 21?

- vsftpd 3.0.3

- What FTP code is returned to us for the "Anonymous FTP login allowed" message?

- 230

- After connecting to the FTP server using the ftp client, what username do we provide when prompted to log in anonymously?

- anonymous

- After connecting to the FTP server anonymously, what command can we use to download the files we find on the FTP server?

- get

- What is one of the higher-privilege sounding usernames in 'allowed.userlist' that we download from the FTP server?

- admin

- What version of Apache HTTP Server is running on the target host?

- Apache httpd 2.4.41

- What switch can we use with Gobuster to specify we are looking for specific filetypes?

- -x

- Which PHP file can we identify with directory brute force that will provide the opportunity to authenticate to the web service?

- login.php

Write Up

nmap 으로 포트 스캐닝 후 21번 포트에 해당하는 추가 정보를 확인한다.

위 캡처내용에서 확인할 수 있지만, ls를 이용하여 한 번 더 확인해주었다.

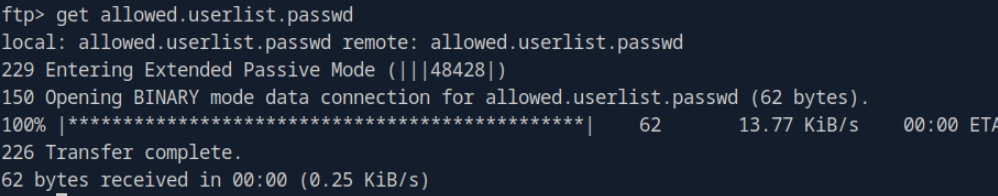

get 명령어를 이용하여 passwd파일을 로컬로 가져온다.

실제로 파일 내용을 보면 이렇게 아이디 비밀번호가 들어있다. 아마 HTTP 웹사이트에서 사용할 수 있지 않을까 싶다.

admin:rKXM59ESxesUFHAd 를 기억해두고, 80번 포트에 해당하는 정보들을 살펴보겠다.

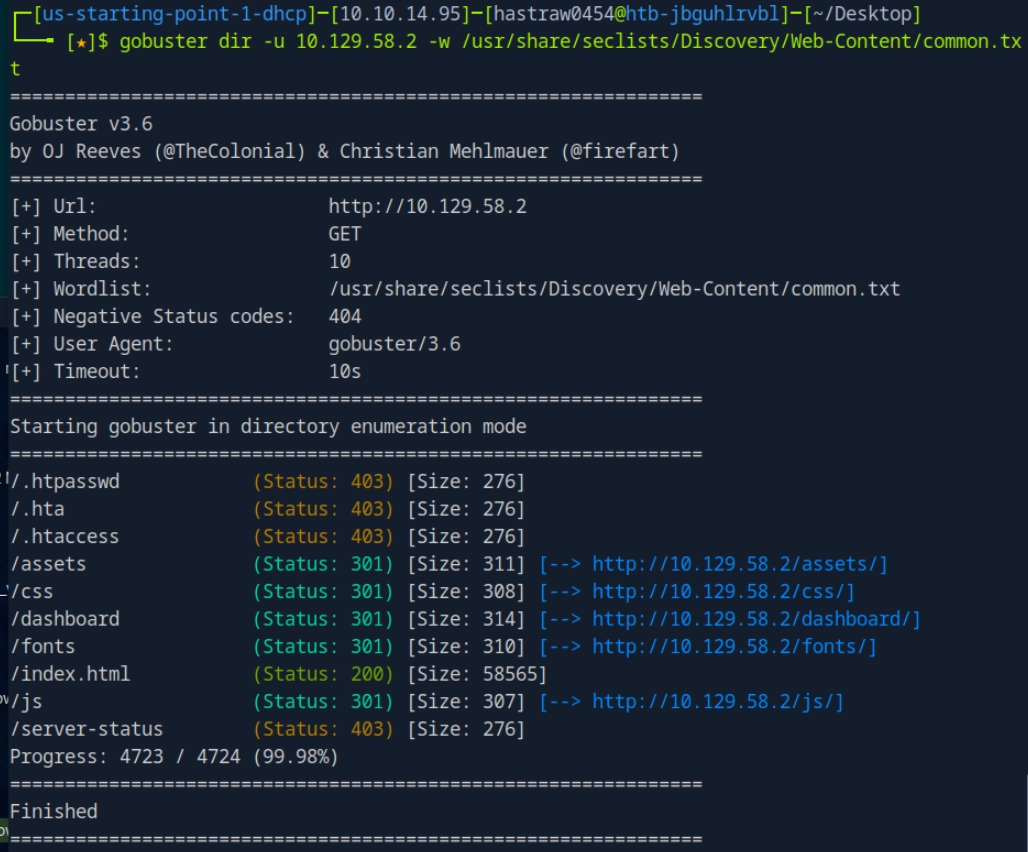

단순 웹사이트를 살펴보는 것으론 아이디 비밀번호의 용도를 모르겠으니 gobuster을 이용하여 경로를 찾아보겠다.

`gobuster dir -u 10.129.58.2 -w /usr/share/seclists/Discovery/Web-Content/common.txt`

dashboard가 궁금하여 웹에서 /dashboard에 접근해보았더니 아래와 같이 login.php 에 redirect됨을 확인할 수 있었다.

추가적으로 gobuster 명령어 입력시,

`-x php,txt,html`

옵션을 사용하면 특정 확장자 파일을 찾을 수도 있다.

로그인 페이지에 이전에 찾은 아이디와 비밀번호를 입력해주면 아래와 같이 플래그를 획득할 수 있다.

'HackTheBox' 카테고리의 다른 글

| [Tier1] Three (wfuzz, s3, php web shell) (0) | 2026.04.04 |

|---|---|

| [Tier1] Responder (LFI, RFI, NTLM) (0) | 2026.04.04 |

| [Tier1] Sequel (MariaDB) (0) | 2026.04.04 |

| [Tier1] Appointment (SQLi) (0) | 2026.04.04 |

| [Tier0] Synced (rsync) (0) | 2026.03.28 |